Como todos los años, desde 1988 que el 30 de noviembre se celebra el Día Internacional de la Seguridad de la Información. Una fecha que surge por iniciativa de la Association for Computing Machinery (ACM) y que tiene como fin discutir sobre la importancia de la seguridad de la información para la vida de los usuarios y compartir buenas prácticas en el campo de la seguridad. En este sentido, a pesar de que como vimos este mes en la serie sobre malware clásicos, en la que repasamos cómo ha sido la evolución del malware a lo largo de las últimas cuatro décadas, los cibercriminales continúan comprometiendo a los usuarios mediante campañas de engaño que utilizan viejas y conocidas técnicas que aún siguen siendo efectivas por la falta de conocimiento acerca de cómo hacer un uso seguro de la tecnología. Por eso, en esta oportunidad presentamos una breve guía con algunas de las señales que indican que eres propenso a caer en las trampas de los cibercriminales, y al final de este post encontrarás una trivia donde podrás poner a prueba los conocimientos adquiridos.

No sabes cómo es la URL del sitio que buscas

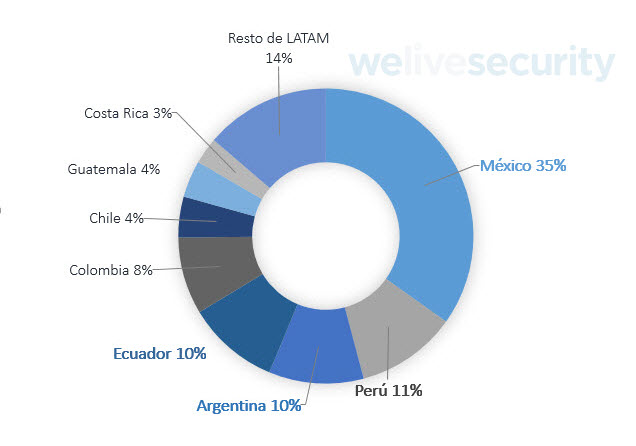

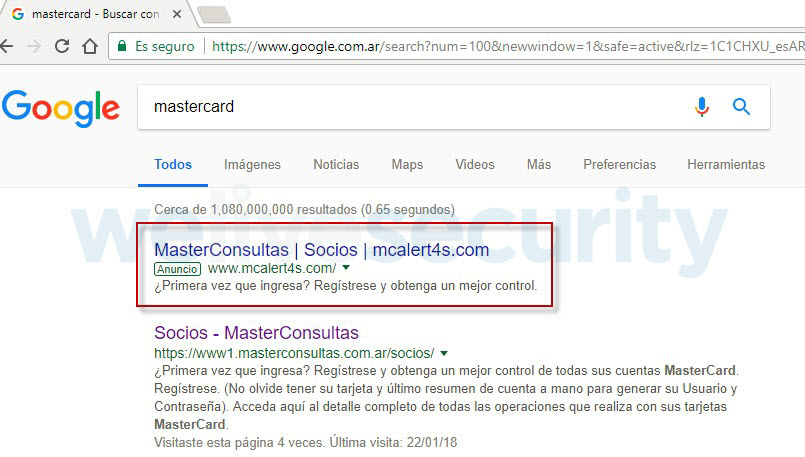

Es importante que sepas que los cibercriminales utilizan estrategias de Blackhat SEO para posicionar en los primeros resultados de los buscadores sitios que suplantan la identidad de servicios legítimos con el fin de engañar a los usuarios para que ingresen creyendo que están en la página oficial. Por lo tanto, es importante que por más confianza que tengamos en los resultados que nos ofrecen buscadores como Google, Bing, Yahoo u otro, tengamos presente que es posible que un falso sitio aparezca bien posicionado (al menos durante un tiempo) en busca de víctimas distraídas.

Las estrategias SEO (optimización para los motores de búsqueda) son legítimas y son utilizadas en marketing teniendo en cuenta lo que más valoran los motores de búsqueda a la hora de ofrecer los resultados de una búsqueda. Pero cuando un sitio se posiciona mediante Blackhat SEO nos referimos a que utiliza técnicas para engañar a los motores de búsqueda.

Te dejas llevar por el mensaje en el asunto de un correo

Para que la víctima no piense demasiado y caiga en el engaño, los cibercriminales aprovechan este campo del correo para intentar manipular las emociones y generar sentimientos que pueden ir desde la euforia hasta la desesperación.

Por ejemplo, correos que nos hablan de premios que hemos ganado, una oportunidad única que no podemos dejar pasar o hasta una herencia que tenemos para cobrar. Mientras que en la vereda de enfrente hemos visto campañas que buscan generar paranoia con correos que nos llegan con nuestra contraseña o número de teléfono en el asunto o que nos dicen que nuestra cuenta ha sido pirateada.

En estos casos, lo primero que debemos hacer es no perder la calma. En segundo lugar, no responder.

No revisas la dirección de correo de los remitentes

Que un mensaje incluya tu nombre real no asegura que sea genuino, ya que existen varias maneras de obtener ese tipo de información por parte de los actores maliciosos. Por lo tanto, analizar la dirección del remitente puede ayudarnos a interpretar si estamos, por ejemplo, ante un caso de spoofing, que es la técnica utilizada para enviar mensajes de correo electrónico con una dirección de remitente falso, consiguiendo que la víctima los reciba como si fueran el remitente legítimo.

Por ejemplo, que llegue un correo donde el remitente aparente ser de un banco del cual no somos clientes, es algo que debería encender las alarmas. Lo mismo si nos llega un correo donde el remitente se presente como representante de una empresa o servicio y que el dominio del correo sea de un servicio de correo gratuito, como Gmail o Hotmail, por ejemplo. También es común que en su afán de aparentar que el correo es de una empresa legítima los cibercriminales envíen correos cuyo dominio incluya el nombre de una empresa legítima pero que esté rellenado por otros caracteres, como por ejemplo un dominio que se utilizó en una campaña de phishing que se hacía pasar por Apple que era “@servicedstoredapps.live”. Algunas compañías como Apple ofrecen una guía para reconocer si un correo en nombre de la compañía puede o no ser legítimo.

En algunos casos, los atacantes utilizan técnicas de spoofing más complejas, como la fue el caso de una campaña reciente que notificamos donde los cibercriminales enviaban un correo que simulaba ser desde la propia cuenta del usuario.

No revisas las URL de destino

Es importante revisar a dónde nos direcciona el enlace que viene en el cuerpo del correo, ya que muchas campañas de ingeniería social esconden falsas URL que aparentan ser legítimas. Para hacer esto, una técnica común suele ser incluir un enlace en un pasaje de texto, de forma que no se puede ver directamente la URL. Según el contexto del correo, el usuario puede creer que si pincha será direccionado a un sitio que puede resultar siendo otro. Para descubrir esto muchas veces es suficiente pasar el cursor sobre el hipervínculo y nos daremos cuenta si coincide o no el nombre del supuesto sitio, aunque para corroborar esto en el teléfono debemos mantener el texto “apretado” para que nos muestre la URL sin dirigirnos. Algo similar ocurre con las herramientas para acortar enlaces. Al usarlas, el usuario no puede ver el nombre de la URL final. Sin embargo, en caso de sospechar del enlace, es posible averiguar si se trata de un engaño o no mediante algunas herramientas que permiten descubrir el contenido del enlace antes de abrirlo, como por ejemplo: Unshorten.It.

Otra técnica recurrente es la de ataques homográficos, donde los actores maliciosos registran dominios que a simple vista parecen ser legítimos pero que pequeñas variaciones en uno de los caracteres hacen que sea difícil darse cuenta que en realidad se trata de un sitio falso.

Compartes información personal a través de las redes sociales

Muchos usuarios no son conscientes de los riesgos de la sobreexposición en las redes sociales y comparten datos personales como el número de documento, fecha de nacimiento, número de teléfono, dirección domiciliaria, entre otros tantos más. A veces, una simple imagen que contenga esta información puede llegar a un individuo de dudosa ética. Lo mismo cuando nos vamos de vacaciones y sin querer, informamos a todos los que puedan ver nuestros perfiles que no estamos en casa.

Por lo tanto, además de pensar dos veces antes de compartir algo en las redes sociales, es importante configurar bien la privacidad de cada una de las plataformas que utilizamos para filtrar quien puede ver nuestras actividades. De lo contrario, estamos expuestos a que un cibercriminal pueda construir un perfil bastante preciso sobre un blanco de ataque simplemente recopilando información de sus perfiles y las actividades que comparte.

Por último, piensa de la manera que lo haría un atacante: ¿la información que comparto puede ser utilizada en mi contra? En caso de que la respuesta sea sí, mejor no compartirla.

Confías en un sitio web solo porque tiene HTTPS

Lamentablemente, ya no basta con que un sitio tenga HTTPS y un candado para determinar que se trata de un sitio seguro. Si bien en un primer momento las páginas fraudulentas utilizaban protocolo HTTP, en la actualidad los atacantes pueden hacer lo mismo y obtener un certificado SSL/TLS válido y de manera gratuita.

Confías demasiado en un servicios o plataformas de uso masivo

No se trata de desconfiar de todo, sino de estar informado de cuáles son los vectores de ataque utilizados por los cibercriminales. No todo lo que vemos en redes sociales es legítimo. De hecho, en estas plataformas los cibercriminales crean cuentas falsas intentando suplantar la identidad de compañías legítimas e incluso realizan campañas publicitarias con falsas promociones (malvertising) que buscan que los usuarios pinchen en un enlace para luego robar sus datos. Algo similar sucede con los anuncios publicitarios que se muestran en la red de publicidad de Google, que ha sido utilizada por cibercriminales para distribuir malware. De hecho, Google lanzó una guía para prevenir esta práctica en la que además ofrece recomendaciones para usuarios y anunciantes.

No dudas en abrir un archivo adjunto que viene en un correo no solicitado

Los usuarios deben saber que un banco o una entidad seria no suele enviar archivos adjuntos sin que exista una solicitud previa de nuestra parte. Por lo tanto, el hecho de que llegue un archivo adjunto que no solicitamos debería ser motivo de sospecha inmediata.

En segundo, las entidades financieras, por ejemplo, nunca solicitarán por correo que envíes tus credenciales de acceso al sistema de banca online o los datos de tus tarjetas de crédito. Por lo tanto, en caso de recibir una petición de este tipo deberías desconfiar.

Tampoco es un comportamiento normal que una entidad que se precie de ser seria solicite a través de un mensaje que inicies sesión desde un enlace que viene en el mensaje.

Un ejemplo de qué cosas debemos esperar y cuáles no de una comunicación que nos llega de una institución financiera, lo resume el Banco Santander en una guía para identificar un correo fraudulento.

Esperamos que estas consideraciones sean de utilidad para que los usuarios puedan disfrutar de los beneficios de la tecnología de una forma segura.