Es un símil a lo que se conoce en la vida real como “bullying” y las personas que lo promulgan. Un concepto muy conocido en todo el mundo. En los colegios muchos niños sufren cada día de este problema. El “bullying” de calle está realizado por personas que insultan, amenazan y boicotean a otras personas.

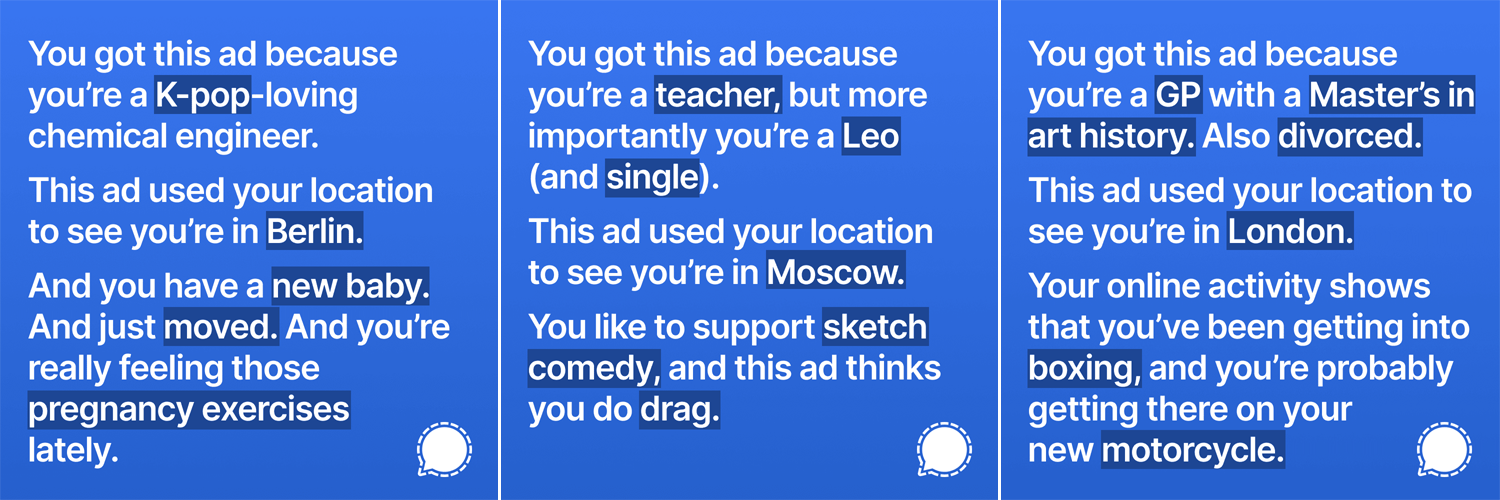

No obstante, y con la ayuda de las redes sociales, es posible hacerlo de forma totalmente anónima. Así, un troll o hater es una persona que, desde el anonimato, actúa de la misma forma que se hace en la calle en estas situaciones.

Por tanto, se dedica a generar mensajes que causan dolor y odio. Y aprovechan que no se les conoce. Cualquier usuario puede crear un perfil falso en alguna de las diferentes redes sociales que le convierte en alguien completamente anónimo.

Cómo aparecen los trolls en redes sociales

Seguramente, alguna vez que has accedido a algún canal de Youtube, blogs o redes sociales los has presenciado. Se trata de individuos que se dedican fervientemente a hacerle la vida imposible a los demás, simplemente por “amor al arte”, expresar sus frustraciones, ignorancia o inmadurez. ¿Te suena verdad?

Lo peor es que se valen de la libertad para expresarse que ofrecen las redes sociales a cualquier ser humano. Se habla ya de una plaga de haters en la red. Pero, ¿por qué existen personas así? Es complicado de responder a esta pregunta.

Lo cierto es que hay que entenderlo desde un punto de vista psicológico. El psicólogo John Sulerllama a esta tendencia desinhibición online. En Internet existe una menos restricción o, mejor dicho, no existe. Si alguien difama a otra persona o le insulta, en teoría, no pasa nada. Y ahí radica el problema.

Estas personas tienen conductas que en psicología se denomina Triada Oscura de la Personalidad. Y en las actuales plataformas de redes sociales encuentran el escaparate perfecto para mostrar sus frustraciones. Y para desahogarse, siempre en detrimento de otros usuarios.

El comportamiento psicológico de un trolla y haters

Como se observa en la imagen superior, existen decenas de categorías de trolls digitales. Siempre dependiendo de su actividad y el comportamiento que tienen en cada uno de los espacios digitales por los que campan a sus anchas.

Pero todos ellos tienen elementos en común. Tal y como demuestra un estudio canadiense de las Universidades de Manitoba, Winnipeg, British Columbia. Los trolls tienen comportamientos que en psicología dan lugar a la Triada Oscura de la Personalidad.

Dentro de este tipo de comportamientos se encuentran el narcisismo, la psicopatía y el maquiavelismo. Además, el estudio hace una mención importante al sadismo. Así, se relaciona totalmente el comportamiento de un troll con una persona que le gusta el sadismo.

Este tipo de personas no son capaces de debatir o comentar un tema sin poder llamar la atención. Estos comportamientos en la vida real de una persona pueden ser peligrosos. Lo mismo ocurre en el entorno digital. Por lo que comienzan a verse casos de haters que han tenido que pasar delante de jueces para que su comportamiento no quede impune.

Componentes de la Triada Oscura de la Personalidad

1. El narcisismo

Se dice de la persona que se quiere tanto a sí misma que no es capaz de aceptar ni una crítica. Siempre buscan llamar la atención y provocar la admiración en el resto de usuarios sin dar nada a cambio. Existe una falta de empatía brutal y tienden a la grandiosidad y al exhibicionismo.

2. La psicopatía

Se trata de personas egocéntricas y manipuladoras. Nunca reconocen la culpa y no pueden tener remordimientos de conciencia. No suelen tener sentimientos de ningún tipo, son muy superficiales. En psicología se les trata como personas con conductas socialmente desviadas. Llegan a transgredir las normas en busca de sensaciones.

3. El maquiavelismo

Son personas que utilizan todas las herramientas posibles de persuasión con el único fin de conseguir satisfacerse a sí mismos y conseguir los fines que se proponen. A estas personas se les relaciona con un comportamiento de manipulación ante otras personas en contextos sociales normales.

Estos comportamientos existen. En la realidad están totalmente perseguidos y en el momento en que se capta a una persona así se le lleva a un centro de ayuda. No obstante, en las redes y en el mundo online muchos pasan totalmente desapercibidos.

No obstante, aunque existan personas cuyo fin único sea insultar, difamar y hacer daño, también los hay que utilizan mecanismos similares pero con un tono de humor. En muchos casos difunden mensajes irrespetuosos pero la diferencia es que no buscan hacer daño a otras personas. Es por ello importante hacer una diferenciación entre troll y hater.

La diferencia entre trolls y haters

Ambos tienen en común que buscan llamar la atención con sus comentarios o acciones diversas que realizan. Ambos insultan, difaman, boicotean y fastidian a otros.

La diferencia radica en que un troll lo hace por llamar la atención y así conseguir que las personas le sigan o se rían con sus comentarios.

Por su parte, el hater mantiene comportamientos específicos tales como los mencionados anteriormente dentro de la rama de la psicología. Son personas cuyo fin es hacer daño de verdad, de forma consciente. Utilizan todas las herramientas que tienen estas redes para burlarse, reírse, hacer sentir mal y cambiarte la autoestima.

El troll cree genuinamente en lo dice y hace lo imposible por demostrar su punto de vista, aunque esté equivocado. El hater, sin embargo, todo lo que dice lo hace para herir a otras personas porque no le importan nada. Frases como “eres idiota”, “eres feo” y, evidentemente, mucho peores son mencionadas por parte de los haters.

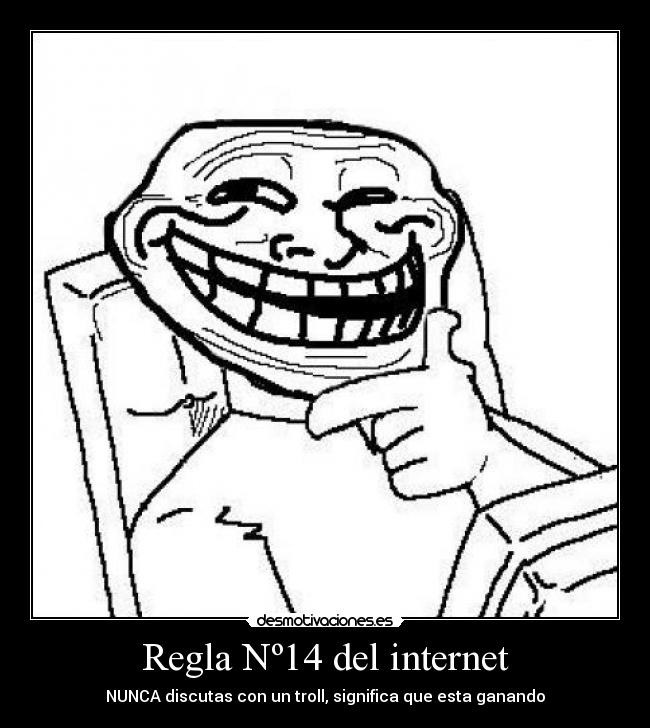

Se puede observar, por tanto, que existen dos grandes diferencias entre estos dos tipos de usuarios. Aunque sí es cierto que ambos abogan por enviar mensajes negativos, el troll lo hace por llamar la atención. Cuantas más personas le hagan caso mucho mejor para él.

Si te encuentras con casos como éstos al acceder a tus redes sociales o blogs, es importante que actúes racionalmente para evitarlos cuanto antes. Aunque no pueden desaparecer sin esfuerzo, ya que esos comentarios seguirán presentes, mostrándose a todo el mundo. Existen ciertos trucos que harán que, al menos, a ti no te afecte y puedas vivir una vida tranquila.

Cómo ganar a los trolls o haters

Para superar un ataque de trolls o haters es interesante tener en cuenta estos consejos:

1.- Do not feed the trolls. Ignora a los trolls

La mejor forma de evitar a los trolls es ignorándolos. Lo que están buscando es que las personas les respondan y provocar esa acción-reacción. Si no les respondes, ellos verán que no consiguen ese protagonismo y se aburrirán. De modo que serás tú quien pueda ganar esta batalla.

2.- Jamás les lleves la contraria

Si hay algo que no puede soportar un troll es que se le lleve la contraria. Por ejemplo, cuando comenta un tema y tú no estás de acuerdo. Nunca debes rebatirle ni comentar algo contrario a cómo piensa. Una vez más, eso es precisamente lo que buscan en los otros usuarios. Además, por su comportamiento se encienden tanto que puedes meterte en problemas.Y, recuerda, en una pelea digital no gana nadie.

3.- Aplica técnicas de Asertividad

Es importante que sepas enfrentarte a situaciones de este tipo en el entorno digital. Para lograrlo, hacer uso de la inteligencia emocional puede ser una de las mejores soluciones. Mediante el uso de algunas de las técnicas que se identifican en el vídeo de arriba podrás enfrentarte de forma mucho más inteligente al ataque de un troll.

El caso de un hater es algo mucho más complejo. Sin embargo, cada vez existen más elementos a disposición de cualquier persona para, utilizando la misma tecnología de la que se aprovechan, dar conocimiento de esta situación.

Los trolls y los haters forman parte de tu rutina diaria. Por eso, es importante conocerlos bien para poderlos identificar cuanto antes. Y una vez que los hayas localizado debes tener todos los recursos para actuar de manera adecuada y ganarles la batalla.

Sin embargo, la mejor manera de hacer frente a trolls y haters por parte de las marcas es construir comunidades de clientes fieles. Usuarios que defienden la marca allí donde ven que está siendo atacada. Y para crear y mantener una comunidad digital es vital que dispongas de contenidos de valor.

Plataformas de content marketing como Coobis, que pone en relación a marcas, editores de medios digitales e influencers de todos los sectores económicos, son esenciales para gestionar y hacer crecer comunidades de usuarios en torno a una empresa.

No lo dudes y crea tu cuenta de manera sencilla. Tan sólo necesitarás de unos minutos para adentrarte en una plataforma de content marketing que aumentará la eficacia de tus campañas de marketing online.